Data breach e GDPR (parte I): gli obblighi di notifica all’autorità

Il Regolamento Generale Europeo sulla Protezione dei Dati Personali[1](d’ora in poi GDPR), che troverà applicazione a partire dal 25 maggio 2018, definisce la violazione dei dati personali come “la violazione di sicurezza che comporta accidentalmente o in modo illecito la distruzione, la perdita, la modifica, la divulgazione non autorizzata o l’accesso ai dati personali trasmessi, conservati o comunque trattati.”[2].

Nel 2017, Equifax[3], una delle principali agenzie statunitensi di controllo del credito, ha subito una violazione dei dati che ha coinvolto più di 143.000.000 milioni di utenti: nomi, carte di credito, indirizzi, numeri di previdenza sociale e molto altro.

Anche il colosso Yahoo! è stato recentemente al centro di uno scandalo concernente una data breach nella quale sono stati coinvolti tutti i suoi 3 miliardi di utenti[4]. Episodi del genere non sono limitati solo a questi due esempi, ma se ne contano centinaia solo negli ultimi anni[5].

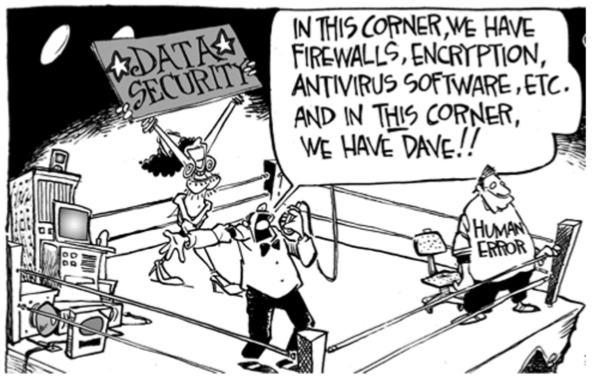

Si tratta, senza dubbio, di situazioni che comportano danni reputazionali ed economici, in primo luogo, agli interessati e, in secondo luogo, alle aziende che subiscono tale violazione. Si tenga presente che gli eventi che possono portare ad una data breach non sono solo attacchi informatici o calamità naturali. Piuttosto, spesso è l’errore umano a determinare questa fattispecie, si pensi alla perdita di una chiavetta USB, al furto di un PC o ad una email lasciata aperta in un internet point.

La speranza è che la situazione cambi con il GDPR, che prescrive specifici obblighi e condotte da tenere nel caso di una violazione di dati personali.

Esistono tre categorie generali di violazioni, stando a quanto riportato dal WP29 nel 2014[6]:

- “Confidentiality breach”, qualora i dati personali vengano resi accessibili o divulgati senza autorizzazione o in maniera accidentale.

- “Availability breach”, quando si verifica la perdita della possibilità di accedere o la distruzione dei dati personali.

- “Integrity breach”, qualora i dati si presentino alterati.

Più recentemente il WP29 è tornato sulla questione[7], fornendo delle indicazioni più precise. Pertanto, per “distruzione” dei dati personali si intende la condizione in cui i dati non esistono più o non esistono più in un formato che sia utilizzabile dal titolare.

Si parla di dati “danneggiati”, invece, riferendosi all’ipotesi in cui questi siano stati alterati, corrotti o non siano più completi.

Quando i dati, presumibilmente, esistono ancora, ma il titolare ne ha perso il controllo o la possibilità di accedervi, si parla di “perdita” dei dati.

Infine, il trattamento non autorizzato o illecito di dati può comprendere anche la loro divulgazione, il loro accesso o qualsiasi altra forma di trattamento che violi il GDPR.

Le misure di sicurezza

Il GDPR richiede che sia i titolari del trattamento che i responsabili del trattamento dispongano di misure tecniche e organizzative adeguate a garantire un livello di sicurezza commisurato al rischio rappresentato dai dati personali trattati.

L’art. 32 GDPR prevede che tale attività di prevenzione e messa in sicurezza tenga conto “dello stato dell’arte e dei costi di attuazione, nonchè della natura, dell’oggetto, del contesto e delle finalità del trattamento, come anche del rischio di varia probabilità e gravità per i diritti e le libertà delle persone fisiche”[8].

Inoltre, la disposizione menziona esplicitamente alcune delle possibili misure da implementare come “a) la pseudonimizzazione e la cifratura dei dati personali; b) la capacità di assicurare su base permanente la riservatezza, l’integrità, la disponibilità e la resilienza dei sistemi e dei servizi di trattamento; c) la capacità di ripristinare tempestivamente la disponibilità e l’accesso dei dati personali in caso di incidente fisico o tecnico; d) una procedura per testare, verificare e valutare regolarmente l’efficacia delle misure tecniche e organizzative al fine di garantire la sicurezza del trattamento”[9].

La notifica all’autorità

Ai sensi dell’articolo 33(1) del GDPR, “in caso di violazione dei dati personali, il titolare del trattamento notifica la violazione all’autorità di controllo competente a norma dell’articolo 55 senza ingiustificato ritardo e, ove possibile, entro 72 ore dal momento in cui ne è venuto a conoscenza, a meno che sia improbabile che la violazione dei dati personali presenti un rischio per i diritti e le libertà delle persone fisiche”.

Sorge spontanea la domanda: quando un titolare del trattamento può considerarsi “venuto a conoscenza”?

La risposta non viene fornita né dall’art. 33, o seguenti, né dai considerando. Tuttavia, il WP29 ritiene che il titolare possa essere ritenuto a conoscenza della violazione qualora abbia un ragionevole grado di certezza che un incidente sia avvenuto e che questo abbia portato alla compromissione dei dati personali.

Appare evidente che è impossibile stabilire il momento esatto della venuta a conoscenza, posto che quest’ultima è intimamente connessa al tipo di violazione subita. Pertanto, in alcuni casi il grado di conoscenza può risultare più chiaro, in altri, invece, meno.

Appurato l’obbligo di notifica, cosa bisogna notificare?

La ratio alla base di questa procedura riposa nella volontà di tutelare gli individui limitando i danni che possono subire. A tal fine, se le categorie di interessati o di dati personali oggetto della violazione sono di rilevanza tale da provocare particolari danni (ad esempio, furto di identità, violazione del segreto professionale, danni economici etc.), sarebbe opportuno indicare queste categorie. Infatti, ai sensi dell’articolo 33, comma 3, del GDPR, la notifica della violazione dei dati personali dovrebbe contenere almeno:

- la descrizione della natura della violazione e, se possibile, le categorie ed il numero approssimativo dei soggetti interessati coinvolti e degli archivi di dati personali oggetto di violazione;

- il nome e le informazioni di contatto del Responsabile della Protezione dei Dati[10](DPO);

- una descrizione delle probabili conseguenze della violazione e delle misure adottate o da adottare per porvi rimedio.

Inoltre, ex art. 33, comma 4, si consente la notifica per fasi: qualora non sia possibile fornire le informazioni richieste dal comma 3 contestualmente alla notifica, queste potranno essere fornite nelle fasi successive. È questo il caso delle violazioni più complesse, quelle che magari necessitano di approfondite indagini per stabile cosa sia successo e chi sia stato colpito dalla violazione. Senza dubbio, la pratica della notifica per fasi mira ad incoraggiare i titolari e i responsabili ad agire in modo immediato, fornendo quanto prima le informazioni che si posseggono.

Nell’ambito della procedura di notifica all’autorità, restano da analizzare due tematiche ulteriori: quando sia possibile non notificare, e cosa accade in caso di ritardo nella notifica.

Nel primo caso, ai sensi del sopracitato art. 33, comma 1, la notifica non appare necessaria qualora la violazione dei dati non presenti un rischio concreto per i diritti e per le libertà delle persone fisiche. Secondo il WP29, un esempio di notifica non dovuta sarebbe riscontrabile quando i dati personali violati erano già stati resi pubblici, tali cioè da non risultare in alcun rischio per gli interessati.

Nel secondo caso, il Regolamento prevede che “oltre il termine di 72 ore, tale notifica dovrebbe essere corredata dalle ragioni del ritardo […]”[11]. Pertanto, qualora il ritardo sia ingiustificato, l’autorità competente provvederà all’emanazione di sanzioni amministrative[12]ai sensi dell’art. 83, comma 4, lett. a).

Infine, che sia dovuta o meno la notifica all’autorità competente, il titolare, secondo quanto disposto dall’art. 35, comma 5, e nel rispetto del nuovo principio dell’accountabilityex art. 5, comma 2, deve provvedere a documentare qualsiasi violazione, compresi i provvedimenti adottati, le circostanze e le conseguenze ad essa relative.

In conclusione, sul punto il Regolamento appare chiaro e preciso. Sono prescritti obblighi di comunicazione all’autorità competente volti alla tutela ultima degli interessati, i quali, come vedremo nel prossimo articolo, hanno anch’essi il diritto di essere informati ex art. 34 GDPR.

[1]Regolamento (UE) 2016/679 del Parlamento Europeo e del Consiglio del 27 aprile 2016, disponibile qui: http://eur-lex.europa.eu/legal-content/IT/TXT/?uri=CELEX%3A32016R0679

[2]Art. 4 n. 12), Regolamento 2016/679.

[3]Report ufficiale, “The Equifax data breach: what to do?”, Federal Trade Commission, disponibile qui:

[4]Robert McMillan and Ryan Knutson, “Yahoo Triples Estimate of Breached Accounts to 3 Billion”,The Wall Street Journal, October 2017, disponibile qui: https://www.wsj.com/articles/yahoo-triples-estimate-of-breached-accounts-to-3-billion-1507062804?mg=com-wsj

[5]Per una rapida e interattiva consultazione di tutti le data breachessi rimanda qui: http://www.informationisbeautiful.net/visualizations/worlds-biggest-data-breaches-hacks/

[6]Opinion 03/2014 on breach notification, disponibile qui: https://www.huntonprivacyblog.com/2014/03/28/article-29-working-party-issues-opinion-personal-data-breach-notification/

[7]Guidelines on Personal data breach notification under Regulation 2016/679, adottate il 3 Ottobre 2017, disponibili qui:

[8]Art. 32, Regolamento 2016/679.

[9]Art. 32, Regolamento 2016/679.

[10]Simone Cedrola, “Il Data Protection Officer: ruolo e funzioni”, dicembre 2017, disponibile qui:

[11]Considerando n. 85, Regolamento 2016/679.

[12]Simone Cedrola, “Il quadro sanzionatorio previsto dal GDPR”, marzo 2018, disponibile qui:

Fonte immagine: lawyer-monthly.com

Laureto in Giurisprudenza presso l’Università Federico II di Napoli nel luglio 2017 con una tesi in Procedura Civile.

Collaboro con Ius in itinere fin dall’inizio (giugno 2016). Dapprima nell’area di Diritto Penale scrivendo principalmente di cybercrime e diritto penale dell’informatica. Poi, nel settembre 2017, sono diventato responsabile dell’area IP & IT e parte attiva del direttivo.

Sono Vice direttore della Rivista, mantenendo sempre il mio ruolo di responsabile dell’area IP & IT. Gestisco inoltre i social media e tutta la parte tecnica del sito.

Nel settembre 2018 ho ottenuto a pieni voti e con lode il titolo di LL.M. in Law of Internet Technology presso l’Università Bocconi.

Da giugno 2018 a giugno 2019 ho lavorato da Google come Legal Trainee.

Attualmente lavoro come Associate Lawyer nello studio legale Hogan Lovells e come Legal Secondee da Google (dal 2019).

Per info o per collaborare: simone.cedrola@iusinitinere.it