Il fenomeno del web sommerso: tra lecito e illecito

N.d.R.: Senza alcuna presunzione di completezza cercherò di illustrare le caratteristiche principali del web sommerso e di alcune delle problematiche giuridiche che vi gravitano attorno. Tengo anche a precisare che non è mia intenzione promuovere qualsivoglia tipo di attività illegale e non mi assumo alcuna responsabilità circa l’utilizzo delle informazioni in oggetto. Il contributo è redatto a puro scopo informativo.

Le esigenze di anonimato e di privacy sorte negli ultimi decenni, a causa delle sempre più stringenti misure di controllo della rete da parte delle Autorità, vengono soddisfatte dal sempre più crescente utilizzo del web sommerso.

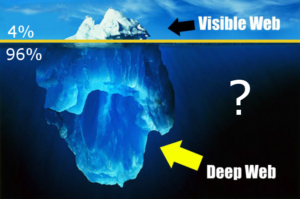

Il web sommerso, o meglio deep web, è la parte di internet che non è indicizzata. In altre parole è l’insieme delle risorse informatiche non segnalate dai comuni motori di ricerca (come ad es.: Google, Yahoo, Bing).

Pensiamo ad un iceberg la cui punta rappresenta il web accessibile a tutti (circa il 4%), ed appena sotto il livello dell’acqua si trova la restante parte (circa il 96%): il deep web.

È bene precisare fin da subito che il deep web di per sé non è illegale, accedervi non integra nessuna fattispecie di reato; al contrario di molte attività presenti riconducibili al c.d. dark web: la parte “oscura” del web sommerso.

Per accedere al web sommerso non sono richieste particolari abilità o tecniche informatiche, è però necessario scaricare uno dei tanti programmi (del tutto legali) che consentono di navigare anonimamente, come ad esempio Tor, che sta per The Onion Router. Tor è nato nel 1995 per opera della Marina Militare degli Stati Uniti allo scopo di garantire che le conversazioni governative non fossero intercettate da entità nemiche o da servizi d’intelligence stranieri. Ora è gestito da The Tor Project, un’associazione senza scopo di lucro.

Tor è un sistema di anonimizzazione gratuito, che permette di nascondere il proprio indirizzo IP e la propria identità in rete “rimbalzando” la connessione fra vari computer gestiti da volontari sparsi in tutto il mondo, rendendo impossibile la localizzazione e l’identificazione degli utenti. Quindi, la ragione principale per cui un individuo decida di voler accedervi è la garanzia dell’anonimato che viene ivi offerta; è chiaro però che quando si ha la possibilità di navigare in rete in tal modo, sorgono dubbi sulle reali intenzioni dell’utente.

Per navigare, vista l’inefficacia quasi totale dei motori di ricerca che pur esistono, ci si deve affidare a delle liste compilate di link (che utilizzano un dominio particolare ‘.onion’) come la Hidden Wiki. Ma neanche così la navigazione è immediata, visto che, proprio per garantire la sicurezza e l’anonimato, le pagine cambiano molto spesso indirizzo, a volte vengono chiuse dai proprietari, dalle cyberpolizie, o vengono smantellate da gruppi di hacker come il famoso gruppo ‘Anonymous’.

L’argomento viene trattato prendendo in maggiore considerazione gli aspetti negativi, dimenticandosi però di un fattore fondamentale quando si parla di mezzi di comunicazione: la neutralità del mezzo. Il deep web è semplicemente uno strumento messo a disposizione di tutti in modo gratuito, a determinare la differenza tra giusto e sbagliato, tra lecito e illecito è l’utilizzo che di questa piattaforma si fa. Proprio per questo motivo, è bene analizzarlo anche per ciò che di buono ha da offrire, invece che concentrarsi solo sugli aspetti più oscuri di questo universo.

Per quanto riguarda gli aspetti positivi, basti pensare alla possibilità di accedere a piattaforme come WikiLeaks, un archivio di documenti classificati resi disponibili gratuitamente a tutti gli internauti, o di leggere i contributi di numerosi attivisti che utilizzano questa piattaforma per sfuggire alla censura nel loro paese. Degno di nota è anche il contributo fornito alla ricerca scientifica, soprattutto informatica, grazie al quale possiamo affermare che il deep web ha consentito lo sviluppo e la diffusione di idee ed importanti scoperte in totale libertà. Infine anche le organizzazioni non governative, come Amnesty International, lo utilizzano per fornire informazioni dalle aree più pericolose del mondo, che altrimenti sarebbero rimaste sconosciute.

Invero, però, a far parlare maggiormente del web sommerso è quella parte chiamata dark web, nella quale l’illegalità la fa da padrona in quanto “protetta” e “garantita” dall’anonimato. L’assenza totale di regole ha, infatti, dato origine ad attività illegali di vario genere, dai forum dedicati al cracking, nei quali è possibile “assoldare” un hacker con lo scopo di rubare dati personali o di distruggere la reputazione di una persona, alla pedopornografia; dalla vendita di armi allo spaccio di sostanze stupefacenti (nota è la vicenda relativa al sito Silk Road considerato come l’Amazon della droga); dalla vendita di banconote false alla possibilità di assoldare sicari o bande armate pronti a tutto dietro lauta retribuzione.

Il giro d’affari generato è milionario e difficilmente rintracciabile dal momento che come moneta viene utilizzato il Bitcoin: una forma di denaro completamente digitale inventata da Satoshi Nakamoto, la cui reale identità risulta ancora oggi sconosciuta. Il valore dei Bitcoin è dato principalmente dalla risoluzione di un algoritmo attraverso la c.d. attività di mining. Questa criptovaluta può essere convertita nelle maggiori valute mondiali al tasso corrente che cambia ad una velocità impressionante. Attualmente 1 Bitcoin vale 841.07 Euro.

Da quanto detto si desume che la principale lacuna giuridica consista proprio nell’impossibilità di identificare e localizzare i colpevoli, i quali, forti della loro “invisibilità”, continuano a delinquere attirando sempre più vittime e seguaci. Ma allora come contrastare i crimini efferati che rimangono, troppe volte, impuniti? In che modo è possibile avviare un’indagine se per le autorità competenti è impossibile, allo stato attuale, rintracciare i colpevoli? La prassi in materia ci ha insegnato che è possibile contrastare i fenomeni illeciti presenti nel dark web utilizzando gli stessi mezzi adoperati da chi delinque: l’anonimato.

Forse l’unico strumento per opporsi a questo dilagante fenomeno informatico è rappresentato dalle operazioni sotto copertura, tali da consentire agli agenti di infiltrarsi nelle organizzazioni criminali, operanti sulla piattaforma, per poi distruggerle dall’interno. Nel 2014, ad esempio, fu portata a termine dalla Polizia Postale, dopo circa tre anni di indagini, l’operazione Sleeping Dogs che condusse all’arresto di dieci individui per il reato di pornografia minorile ex art. 600 ter c.p. e al sequestro di oltre tremila filmati.

È un luogo foriero di numerose lacune giuridiche, in considerazione delle numerose attività illecite che è possibile trovare e che rimangono, spesso, impunite; rappresenta, senza ombra di dubbio, una delle sfide più difficili del nostro tempo cui devono far fronte le Autorità e gli operatori del diritto. In conclusione, solo un’attenta e specifica attività di sorveglianza della rete nel suo complesso può diminuire i rischi derivanti da tale incombente minaccia. E non è possibile fare altro, dal momento che il deep web nasce proprio con lo scopo di non essere limitato e imbavagliato da una disciplina giuridica. Nasce come un luogo dove lecito e illecito convivono sotto lo stesso tetto, ma in stanze separate: spetta a noi lasciare chiuse certe porte.

Laureto in Giurisprudenza presso l’Università Federico II di Napoli nel luglio 2017 con una tesi in Procedura Civile.

Collaboro con Ius in itinere fin dall’inizio (giugno 2016). Dapprima nell’area di Diritto Penale scrivendo principalmente di cybercrime e diritto penale dell’informatica. Poi, nel settembre 2017, sono diventato responsabile dell’area IP & IT e parte attiva del direttivo.

Sono Vice direttore della Rivista, mantenendo sempre il mio ruolo di responsabile dell’area IP & IT. Gestisco inoltre i social media e tutta la parte tecnica del sito.

Nel settembre 2018 ho ottenuto a pieni voti e con lode il titolo di LL.M. in Law of Internet Technology presso l’Università Bocconi.

Da giugno 2018 a giugno 2019 ho lavorato da Google come Legal Trainee.

Attualmente lavoro come Associate Lawyer nello studio legale Hogan Lovells e come Legal Secondee da Google (dal 2019).

Per info o per collaborare: simone.cedrola@iusinitinere.it