L’atto di fede tecnologico: il caso di Apple e il contrasto alla pedopornografia

L’atto di fede tecnologico: il caso di Apple e il contrasto alla pedopornografia

a cura di Luca Cristalli

- Apple imposta il filtro per i contenuti espliciti nei messaggi (immagine: Apple)

Introduzione

Lo sviluppo delle nuove tecnologie è stato purtroppo sempre accompagnato dal triste fenomeno della pedopornografia online. Insieme alle varie forme di phishing1, truffe e raggiri presenti sul web, l’adescamento di minori e la compravendita o lo scambio di materiale pedopornografico è sicuramente in cima alla lista dei reati commessi attraverso l’utilizzo di smartphone e computer.

Le nuove frontiere della crittografia e dei sempre più stringenti regolamenti privacy2 in favore dello pseudo anonimato del singolo individuo, offrono nuove opportunità di oscuramento delle proprie attività tanto per le persone perbene quanto per i malintenzionati. Negli ultimi anni si è cercato giustamente di ridurre la mole di dati che ogni individuo lascia ad ogni sessione di navigazione e di fornire più controllo all’utente sugli stessi. Siamo oggi infatti in grado, almeno nei Paesi dell’Unione Europea, di operare certe scelte in merito al tipo di contenuti che vogliamo visualizzare, alle mailing list in cui vogliamo essere inseriti, al tipo di pubblicità che ci interessa o meno visualizzare (con alcune limitazioni) e così via.

Questi avanzati strumenti di protezione dei dati personali arrivano però a essere estremizzati e sfruttati da persone senza scrupoli. La crittografia end-to-end3, ovvero l’impossibilità matematica di poter decifrare un messaggio in assenza delle chiavi di decodifica assegnate esclusivamente al destinatario dello stesso, crea il problema principale per il tracciamento del materiale illecito.

Il problema si è acutizzato negli ultimi anni in quanto è stato sdoganato l’uso di questa tecnologia all’interno di app consumer. Fino a qualche tempo fa, infatti, al criminale era quantomeno richiesto lo sforzo di essere mediamente esperto di sistemi informatici anche solo per poter accedere a buona parte del contenuto illegale disponibile online. Si pensi, ad esempio, alla difficoltà per l’utente medio di accedere al deep web4 e a non essere in grado di recuperare così facilmente contenuti non indicizzati dai classici motori di ricerca come Google.

App di messagistica come Whatsapp, Telegram e Signal si basano oggi (seppur con livelli di crittografia ben differenti tra loro) principalmente su questa tecnologia e permettono conversazioni difficili o impossibili da decifrare per le autorità. Tutte queste app sono regolarmente disponibili gratuitamente sui vari store di applicazioni, naturalmente incluso quello di Cupertino.

Il reato

La pedopornografia è punita nella stragrande maggioranza delle legislazioni. Per quanto riguarda l’Italia, le norme di riferimento sono gli artt. 600-ter e seguenti del Codice Penale. Naturalmente si parla di un reato particolarmente esecrabile e punito in maniera estremamente severa, un comportamento che quasi tutte le società moderne stigmatizzano e cercano di contrastare con ogni mezzo e ridurre il più possibile.

È importante sottolineare come negli articoli del Codice Penale siano state inserite espresse diciture attinenti la sfera digitale, “luoghi” appunto prediletti per la commissione di questi reati.

La mossa di Apple

Pochi giorni fa, Apple ha rilasciato un comunicato stampa con il quale dichiarava di voler implementare un sistema di tracciamento dei contenuti sessualmente espliciti e pedopornografici in due sistemi proprietari: iMessage e iCloud.

Vi sono due sostanziali differenze:

iMessage – Per quanto riguarda il sistema di messaggistica, il processing dei contenuti riguarderà immagini/video di natura sessuale per i minorenni con due ulteriori sottodivisioni:

-

Per i minori di 12 anni, purché correttamente impostato dai genitori in precedenza, il dispositivo Apple avviserà l’utente quando riceverà un’immagine o un video sessualmente esplicito e provvederà ad oscurare il contenuto, sfocandolo. Un banner richiederà un ulteriore tap di conferma da parte del minore per poter visualizzare il contenuto, avvisandolo del fatto che potrebbe non essere di suo gradimento ed invitandolo a chiedere aiuto anche grazie a miglioramenti apportati all’assistente virtuale Siri. L’utente verrà inoltre avvisato del fatto che i genitori potranno ricevere una notifica qualora decidesse di proseguire e visualizzare comunque il contenuto (anche per questo sarà necessario aver correttamente impostato l’account del minore come appartenente alla “Famiglia iCloud”)

-

Per i minori di età compresa tra i 13 e i 17 anni il processo sarà identico ma non sarà possibile configurare la notifica ai genitori.

iCloud – Apple provvederà, per ora solo negli Stati Uniti, a scansionare la libreria foto di iCloud degli utenti e a confrontarla con un database di hash riconducibili a immagine pedopornografiche. In caso di superamento di una soglia di match, il sistema allerterà Apple, che attraverso un ulteriore passaggio svolto da un umano, controllerà il materiale prima di decidere se questo dovrà essere notificato o meno alle autorità competenti e sospendere l’account segnalato.

Funzionamento

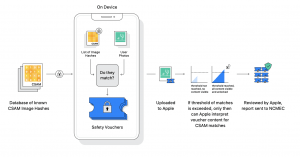

- Schema del funzionamento del CSAM Image Hashes (immagine: Apple)

La soluzione tecnica di Apple si basa sull’utilizzo degli hash. Un hash è una sequenza numerica che identifica un determinato file. Per rendere il concetto comprensibile, può essere in qualche modo paragonato a una sorta di impronta digitale di un file.

L’ingegnosa soluzione adottata consente di utilizzare l’algoritmo NeuralHash per analizzare le immagini su un dispositivo al fine di verificarne la similarità con un database preesistente. Gli hash generati da questo algoritmo dono resistenti a piccole modifiche sulle immagini analizzate quindi due copie della stessa immagine con piccole differenze produrranno lo stesso hash. Il software di Apple procede dunque a un controllo tra le sequenze numeriche e, in caso di match, attiva gli step successivi.

La soluzione non è perfetta. Come ogni sistema automatico di rilevamento, sono in teoricamente possibili falsi positivi (materiale incorrettamente segnalato come problematico) e falsi negativi (materiale problematico non correttamente riconosciuto dal sistema. Un non-match di un hash con un altro, dunque, non assicura che l’immagine o il video non contenga ugualmente immagini sessualmente esplicite e/o di abusi su minori.

Apple assicura di aver sviluppato un sistema quasi infallibile (dichiarando meno di una possibilità su un mille miliardi di errata rilevazione di un contenuto allarmante5). Il processing delle immagini avverrà inoltre in locale in modo che i passaggi sui server Apple siano nulli (nel caso dei messaggi) o ridotti, nel caso di iCloud.

Perché ora?

Singolare come Apple stessa abbia commentato in merito all’opportunità di rilasciare ora questo aggiornamento.6

L’impegno dell’azienda nel contrasto alla pedopornografia è noto da diverso tempo. Si è a conoscenza del fatto che Apple scansioni le foto iCloud7 contro gli abusi sui minori e dettagli sul funzionamento di questa tecnologia8 sono stati resi noti fin da febbraio dello scorso anno. Non solo: Apple insieme a tutti i principali colossi hi-tech USA9 fa parte di una coalizione che fin dal 2006 sviluppa progetti a favore dei minori con l’impiego delle più recenti e sofisticate tecnologie).

Esiste la compliance alle leggi nazionali ed internazionali alle quali l’impresa deve adeguare il proprio business ma esiste anche l’influenza, l’attività di pressione più o meno occulta che viene esercitata da qualunque autorità per ottenere dei cambiamenti ritenuti necessari evitando lo scontro diretto.

Un delicato equilibrio tra pubblico e privato che chi ha la responsabilità di guidare un colosso tecnologico ha sicuramente ben presente.

Backdoor e marketing

L’iniziativa è indubbiamente lodevole sul piano morale. La stragrande maggioranza delle persone non ha sicuramente “nulla da nascondere” e dunque un sistema di maggior tutela per i minori e parziale controllo è visto e valutato positivamente.

Nella sostanza però, la scelta di Apple lascia quantomeno perplessi, soprattutto per chi conosce la storia dell’impresa e l’immagine che essa ha sempre voluto dare in tema privacy: l’azienda cavalca da tempo e con sapienza la questione privacy. È uno dei suoi valori fondanti, vi è una sezione dedicata sul sito ufficiale10 ed è risaputo come i dispositivi Apple offrano strumenti avanzati e di facile utilizzo per il controllo delle proprie informazioni.

Viene allora da chiedersi quali benefici concreti si vogliano ottenere; i pedofili non compreranno più prodotti Apple? Difficile da ipotizzare data la presenza sull’App Store stesso di applicazioni che comunque consentono il totale anonimato e sulle quali la Mela non ha controllo.

Più realistico ipotizzare che questa scelta avrà un positivo risvolto in termini di attrattività per quello che è uno degli zoccoli duri della base clienti di Apple: le famiglie, possibilmente quelle in cui la soluzione plug & play va per la maggiore e dove quindi il messaggio “questo sistema protegge meglio i minori” viene recepito senza porsi ulteriori domande e dunque si passa facilmente all’acquisto.

Certo, non è la stessa cosa della backdoor completa che l’FBI chiedeva ad Apple di implementare nel 201511 ma seppur chiamata in modo diverso, questa decisione rappresenta ugualmente una considerevole svolta verso una maggiore apertura di sistemi informatici da sempre pubblicizzati come non scansionabili/accessibili.

L’atto di fede tecnologico

Ecco dunque che si verifica una sorta di atto di fede tecnologico; noi (consumatori ed utenti) a chi dobbiamo credere? In chi riponiamo la nostra fiducia? Come possiamo verificare informazioni di esclusiva proprietà delle imprese stesse? Il solo fatto che questa volta la richiesta non arrivi (quantomeno ufficialmente) da autorità governative ma sia un motu proprio dell’impresa è sufficiente a non qualificare queste modifiche nei sistemi tecnologici come “backdoor“? Sono tutte domande legittime e alle quali è impossibile fornire una risposta univoca. L’unica cosa certa è che per aderire al gioco ci sono sempre delle regole, e il mondo di Internet non fa certo eccezione. Gli utenti sembrano trovarsi sempre più inconsapevolmente a aderire ad un credo nuovo e diverso, quello tecnologico.

Non necessariamente deve essere un credo unico e difatti la stragrande maggioranza di noi utilizza dispositivi e servizi di diverse imprese. Probabilmente, la chiave per una convivenza il più possibile serena tra valori morali ed aspettative ed esigenze di mercato rimarrà proprio la differenziazione di servizi e la decentralizzazione dei centri di potere.

Esattamente come avviene già per la blockchain in tema di criptovalute, il modello decentralizzato porta diversi problemi ma anche indiscutibili benefici: il più importante fra tutti la possibilità per chiunque di testare la veridicità delle informazioni presenti. Potere decentralizzato, democraticizzato e dunque conseguente riduzione degli atti di fiducia necessari in istituzioni e imprese (in questo caso banche e non colossi tecnologici ma l’esempio è il medesimo).

Rendere gli onnipotenti solamente potenti

Certo, quasi tutti noi utilizziamo quotidianamente tecnologia di uno o dell’altro fornitore di servizi e in larga parte ne siamo altamente soddisfatti. Come ribadito, l’avvento delle nuove frontiere della crittografia sta sicuramente producendo più vantaggi che svantaggi (si pensi alla sicurezza informatica applicata con buonsenso, come per quanto avviene in tema di protezione di dati personali e/o commerciali) e non si può imputare a un singolo attore il rovesciamento dello schema. La realtà sembra essere che il confine netto tra ciò che è giusto consentire e ciò che è opportuno vietare, non sia così marcato come potrebbe sembrare parlando di un argomento così sensibile come la protezione dei minori.

Dove è il limite? Qual è l’impatto delle scelte di questi giganteschi player che possono prendere decisioni significative in brevissimo tempo? Sono tutte domande aperte e alle quali bisognerà trovare risposte adeguate, che non possono lasciare alle sole imprese la responsabilità di farsi carico di queste scelte.

Sia chiaro: nessuno grida a 1984, al Grande Fratello e nessuna indebita comparazione deve essere fatta tra il caso oggetto di questo articolo e scandali sensazionali legati al mondo della privacy (Facebook-Cambridge Analytica per citare il più noto12) ma è rilevabile come una vera e propria apertura verso una sorta della tanto temuta backdoor negli OS di Cupertino sia stata comunque effettuata e a riassicurare gli utenti della mela morsicata rimangano le promesse13 da parte della stessa di non cedere mai e poi mai alle pressioni delle autorità qualora richiedessero nuovamente di implementare un sistema di accesso completo.

Il futuro dei dati degli utenti si basa quindi da oggi ancor più su promesse e buone intenzioni, su valori (seppur di indiscusso buon senso, per la maggior parte delle persone), rimane un atto di fede. Un credo al quale si aderisce obbligatoriamente senza dover pronunciare alcuna formula.

Il più grande atto di fede dell’era tecnologica.

2 Riferimento all’insieme di diritti ed obblighi espressi, ad esempio, dal regolamento europeo 2016/679 (R.G.D.P.)

3 Definizione: End-to-end Encryption (in inglese)

5 FAQ Apple

6 FAQ Apple

7 Fonte MacCityNet: Apple scansiona le foto iCloud contro gli abusi sui bambini, disponibile qui: https://www.macitynet.it/apple-scansiona-le-foto-icloud-contro-gli-abusi-sui-bambini/

8 Fonte MacCityNet: Gli strumenti di Apple contro la pedopornografia, disponibile qui: https://www.macitynet.it/gli-strumenti-di-apple-contro-la-pedopornografia/

9 Fonte MacCityNet: Apple e altri giganti della tecnologia insieme per combattere gli abusi sui minori, disponibile qui: https://www.macitynet.it/apple-e-altri-giganti-della-tecnologia-insieme-per-combattere-gli-abusi-sui-minori/

11 Con riferimento al caso di San Bernardino (California) e ad altri legati al problema della presenza o meno di una backdoor in un sistema informatico – articolo disponibile in lingua inglese

12 Il caso Facebook-Cambridge Analytica, si veda: G. Cavallari, Facebook e Cambridge Analytica: tra preoccupazioni e promesse, disponibile qui: https://www.iusinitinere.it/facebook-e-cambridge-analytica-tra-preoccupazioni-e-promesse-10519; A. Fonsi, Facebook e lo scandalo Cambridge Analytica un anno dopo, disponibile qui: https://www.iusinitinere.it/facebook-e-lo-scandalo-cambridge-analytica-un-anno-dopo-20819

13 FAQ Apple